このガイドでは、SAML 2.0を使用してJiteraとMicrosoft Entra ID(旧Azure AD)を接続する手順を説明します。設定完了後、チームメンバーはEntra IDの認証情報でJiteraにサインインできます。Documentation Index

Fetch the complete documentation index at: https://docs.jitera.ai/llms.txt

Use this file to discover all available pages before exploring further.

このページに記載されている値はすべてサンプルです。実際のEntra IDテナントとJitera組織の値に置き換えてください。

前提条件

- EnterpriseプランのJitera組織(SSO は Enterprise プラン限定機能です)

- Jitera組織でのオーナーロール

- Entra IDテナントでのグローバル管理者またはクラウドアプリケーション管理者ロール

- SSO対象のメールドメイン(例:

example.com)

設定する内容

| 側 | 何を | なぜ |

|---|---|---|

| Entra ID | SAML SSOのエンタープライズアプリケーション | Entra IDにJiteraをサービスプロバイダーとして信頼させるため |

| Jitera | SSO設定 | JiteraにEntra IDテナントをIDプロバイダーとして信頼させるため |

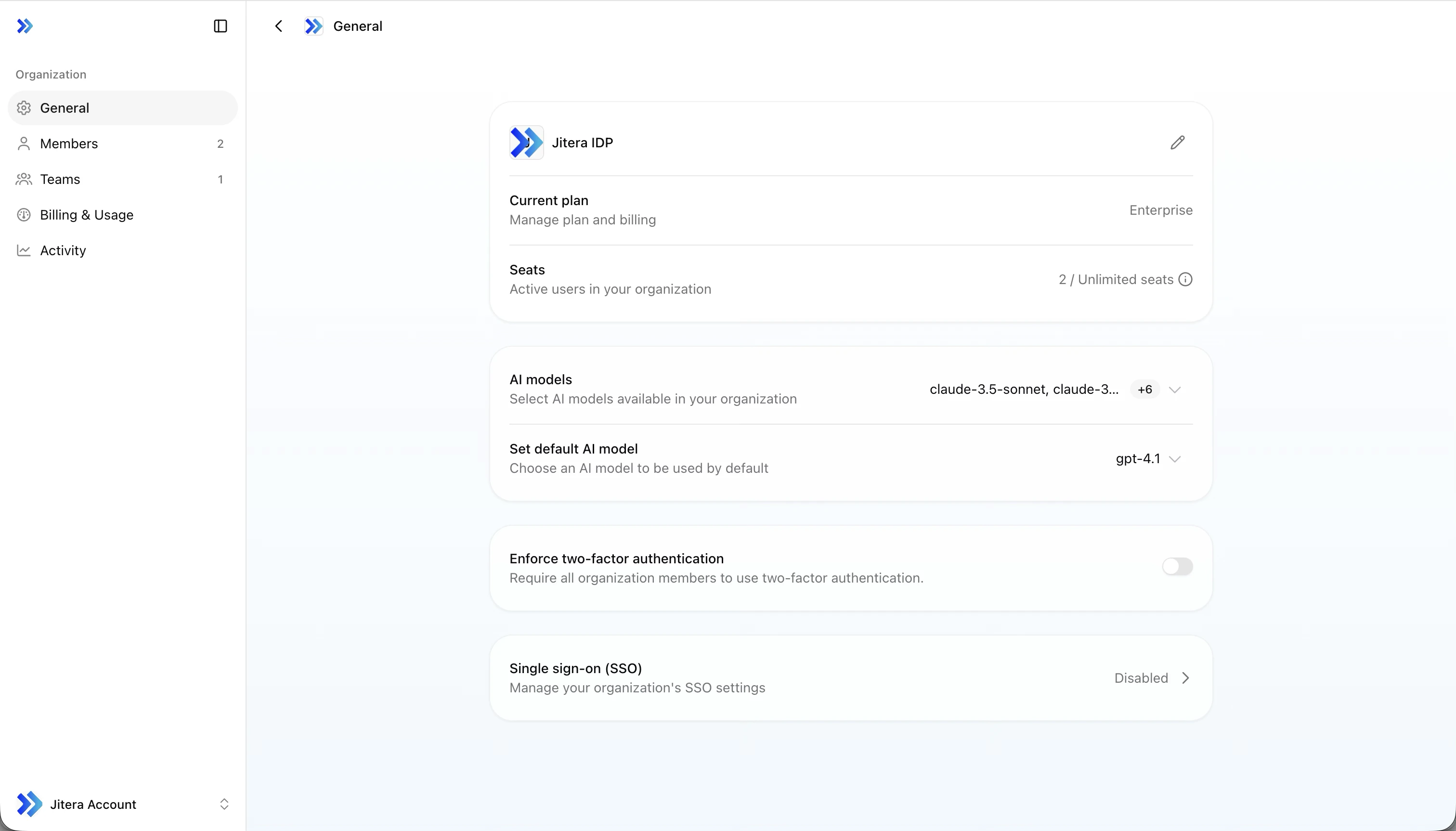

ステップ1: JiteraのSSOダイアログを開く

組織設定 > 一般 に移動し、シングルサインオン(SSO) の行をクリックして設定ダイアログを開きます。

| フィールド | サンプル値 |

|---|---|

| Issuer | https://api.jitera.app/saml_sso/a1b2c3d4-e5f6-7890-abcd-ef1234567890 |

| Assertion Consumer Service URL | https://api.jitera.app/users/saml/auth |

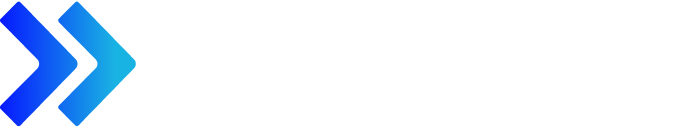

ステップ2: Entra IDでエンタープライズアプリケーションを作成

Entra管理センターを開く

Microsoft Entra管理センターにアクセスし、管理者アカウントでサインインします。

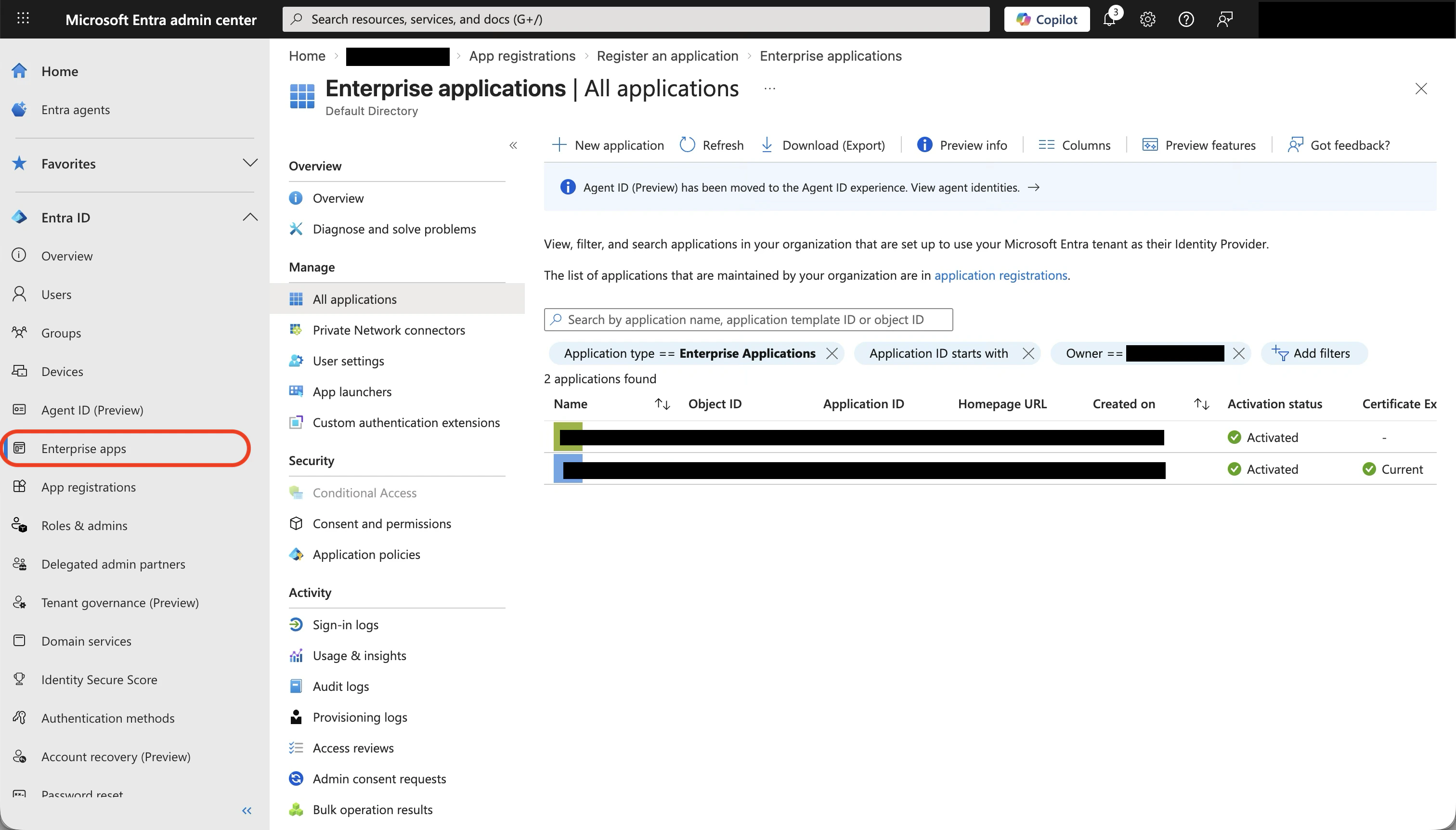

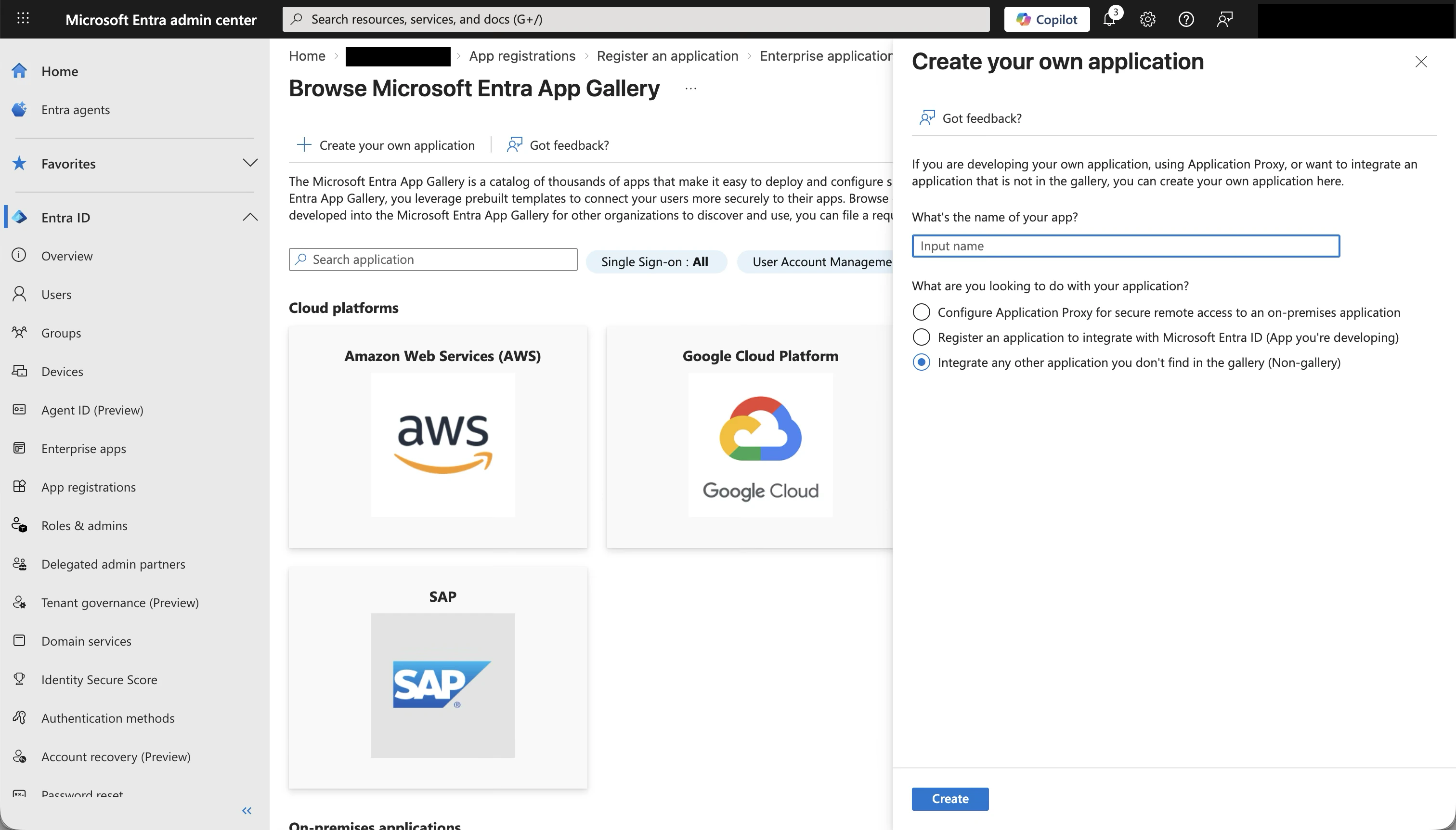

独自のアプリケーションを作成

上部の + Create your own application をクリックします。右側にダイアログが開きます。

-

アプリケーション名を入力します(例:

Jitera) - Integrate any other application you don’t find in the gallery (Non-gallery) を選択します

-

Create をクリックします

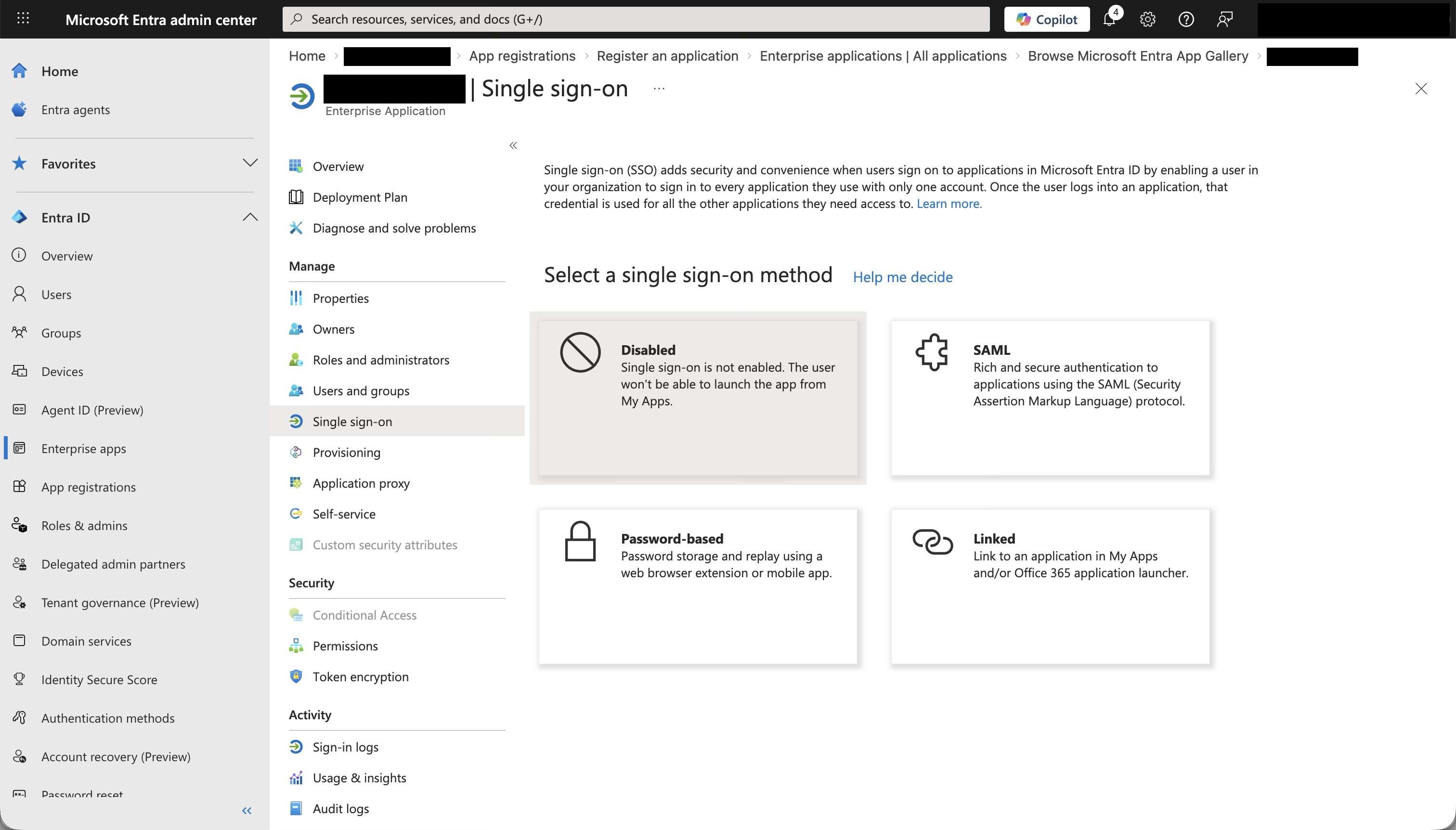

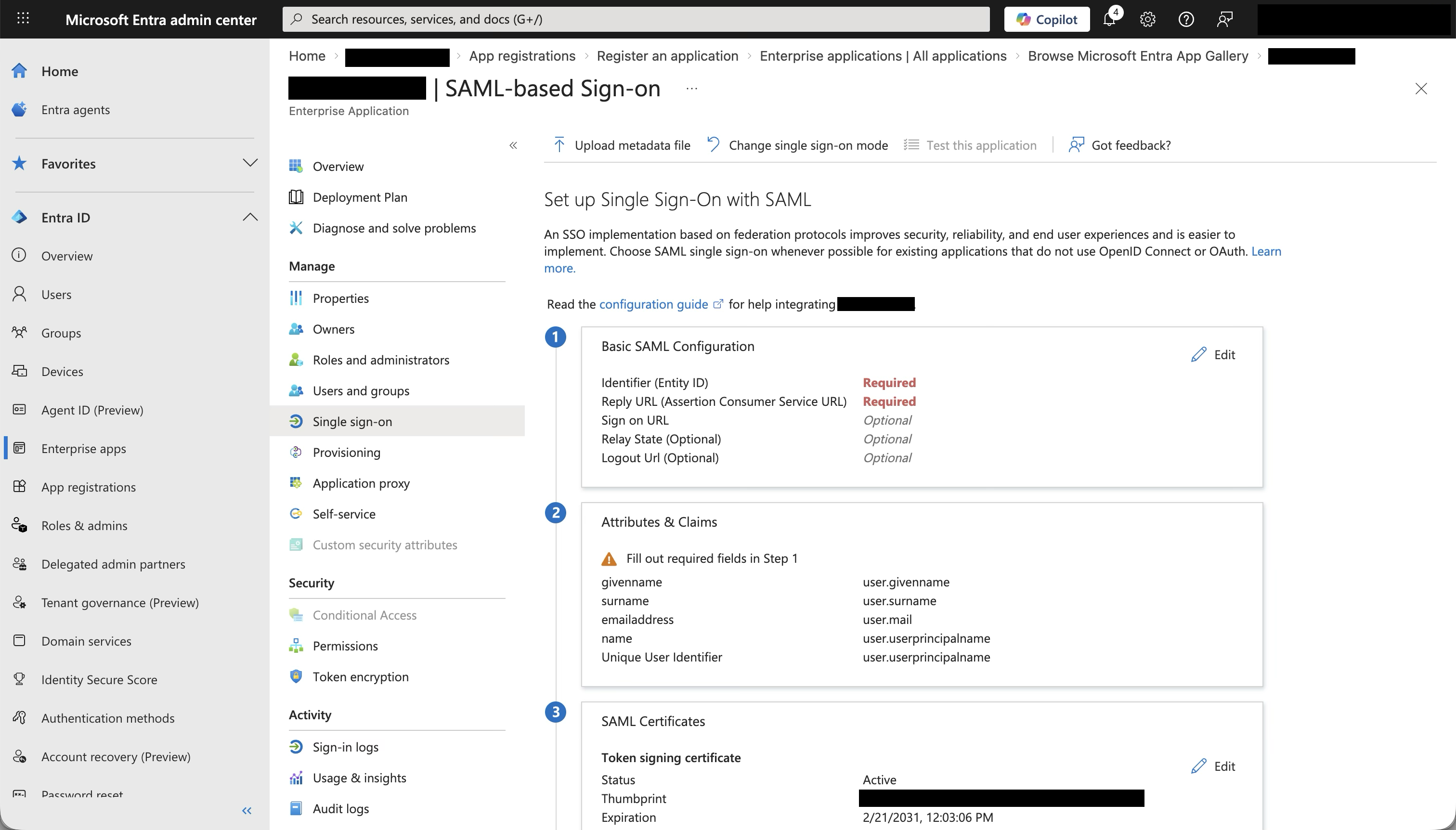

ステップ3: Entra IDでSAMLを設定

基本的なSAML構成

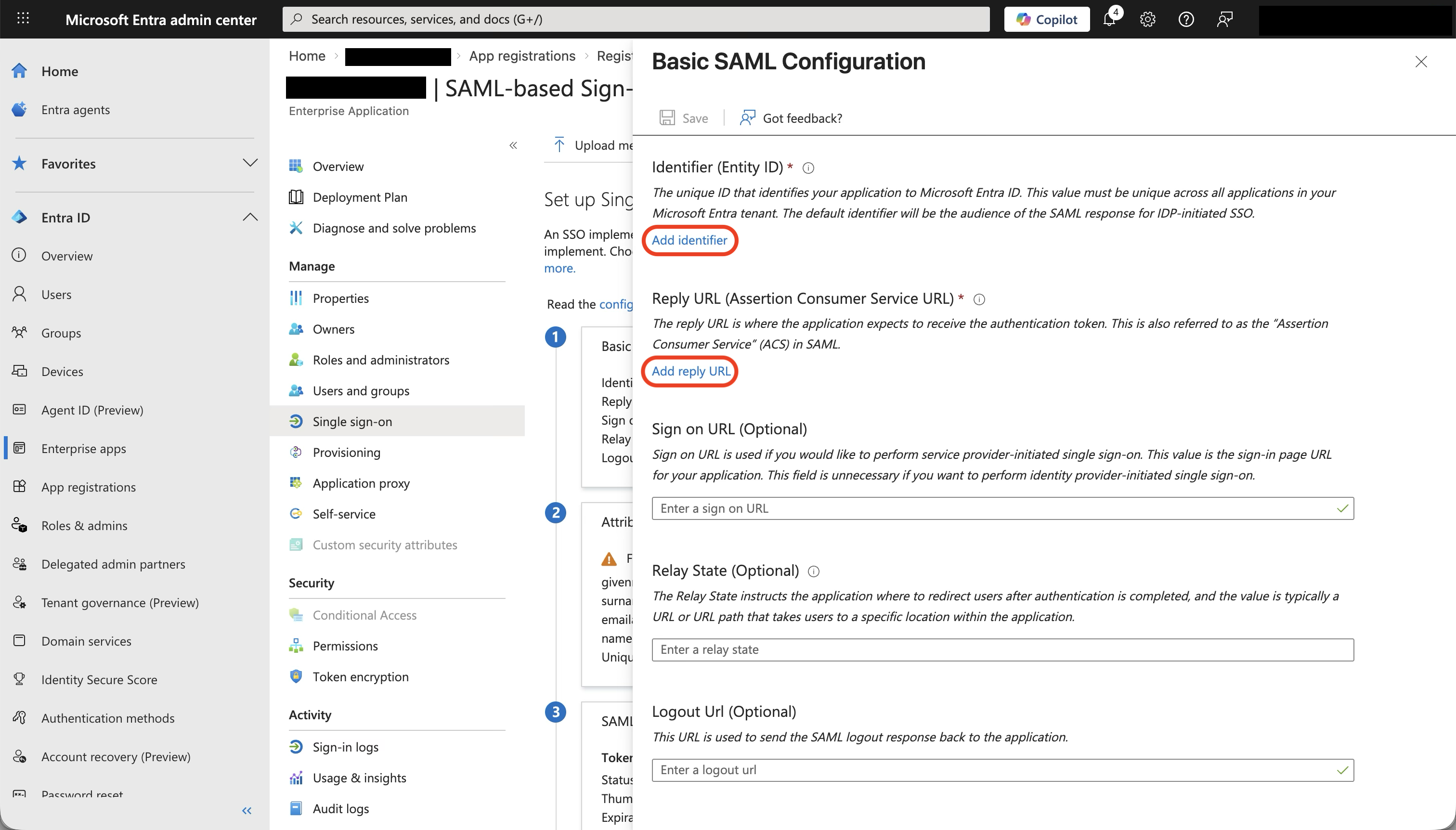

Basic SAML Configuration パネルの Edit をクリックします。サイドパネルが開きます。- Add identifier をクリックし、Jiteraの Issuer の値を貼り付けます

- Add reply URL をクリックし、Jiteraの Assertion Consumer Service URL を貼り付けます

- Sign on URL、Relay State、Logout Url は空のままにします

- パネル上部の Save をクリックします

| Entra IDフィールド | Jiteraから貼り付ける値 | サンプル |

|---|---|---|

| Identifier (Entity ID) | Issuer | https://api.jitera.app/saml_sso/a1b2c3d4-e5f6-7890-abcd-ef1234567890 |

| Reply URL (Assertion Consumer Service URL) | Assertion Consumer Service URL | https://api.jitera.app/users/saml/auth |

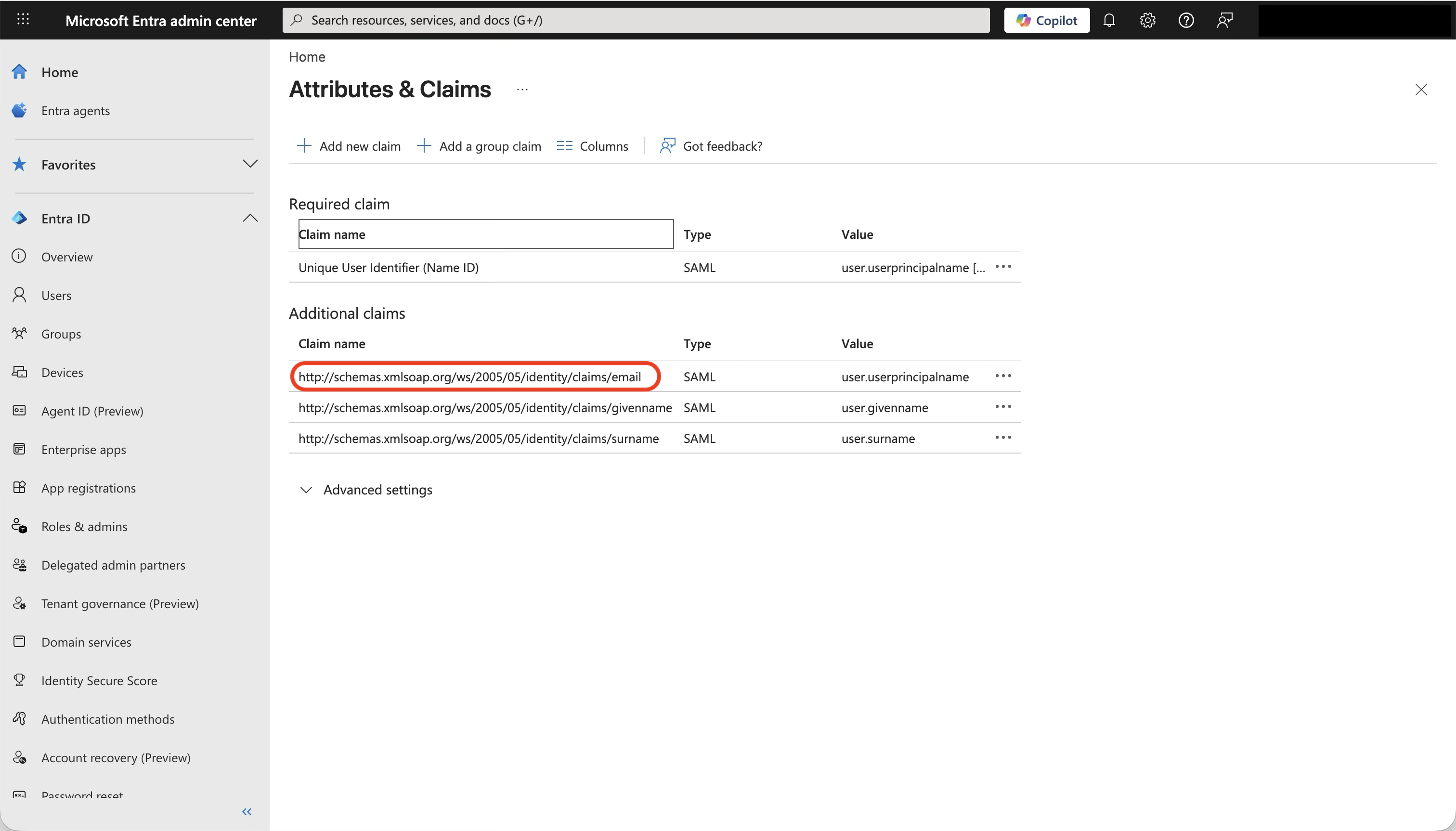

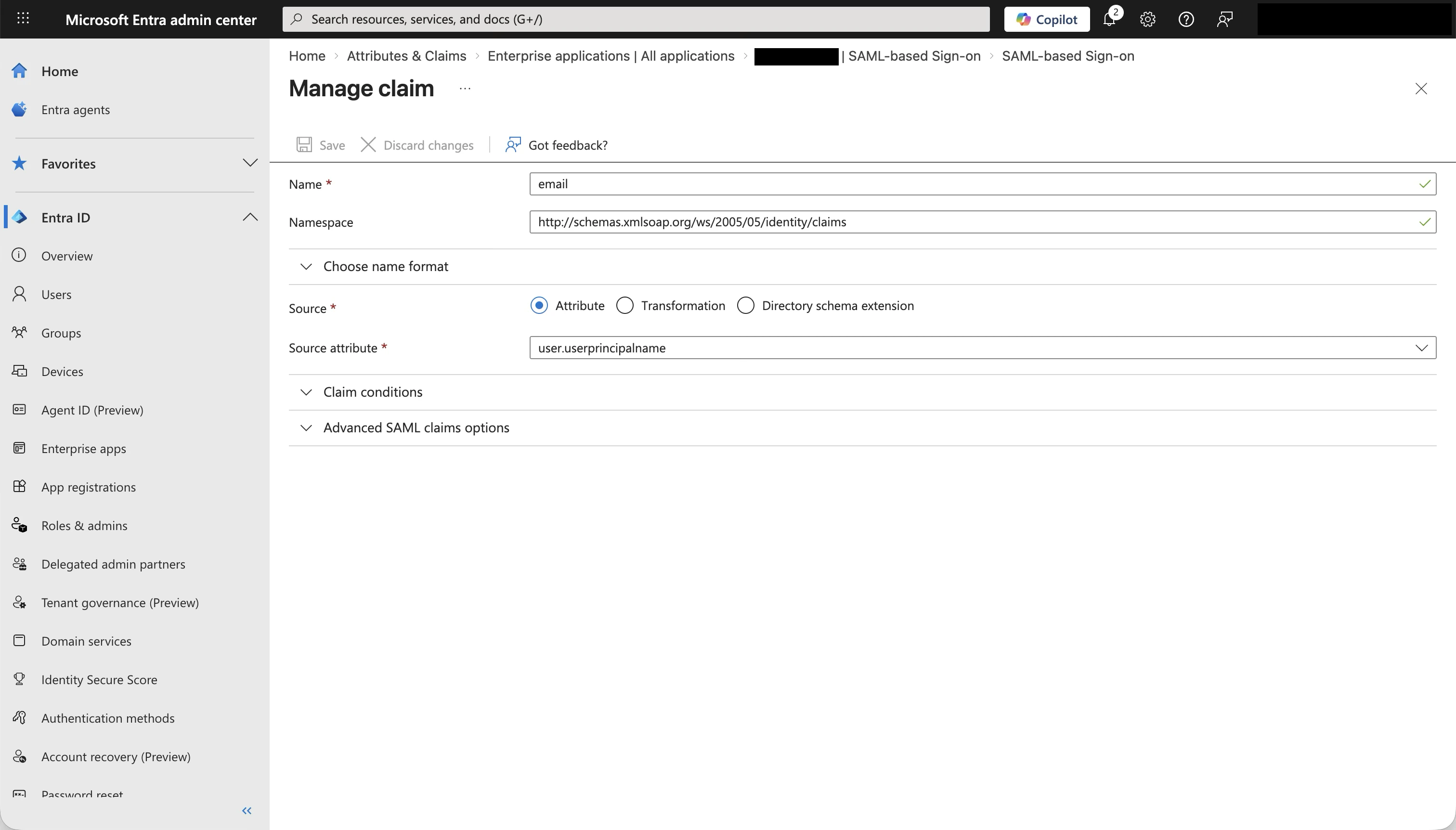

属性とクレーム

Entra IDはSAMLアサーションでユーザー属性を送信します。Jiteraはメール、名、姓の3つが必要です。 Entra IDのデフォルトクレームにはこれらが含まれています。属性とクレーム パネルの 編集 をクリックして確認してください。 必須クレーム:| クレーム名 | デフォルト値 |

|---|---|

| Unique User Identifier (Name ID) | user.userprincipalname |

| クレーム名 | デフォルト値 | Jiteraフィールド |

|---|---|---|

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/email | user.userprincipalname | メール |

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname | user.givenname | 名 |

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname | user.surname | 姓 |

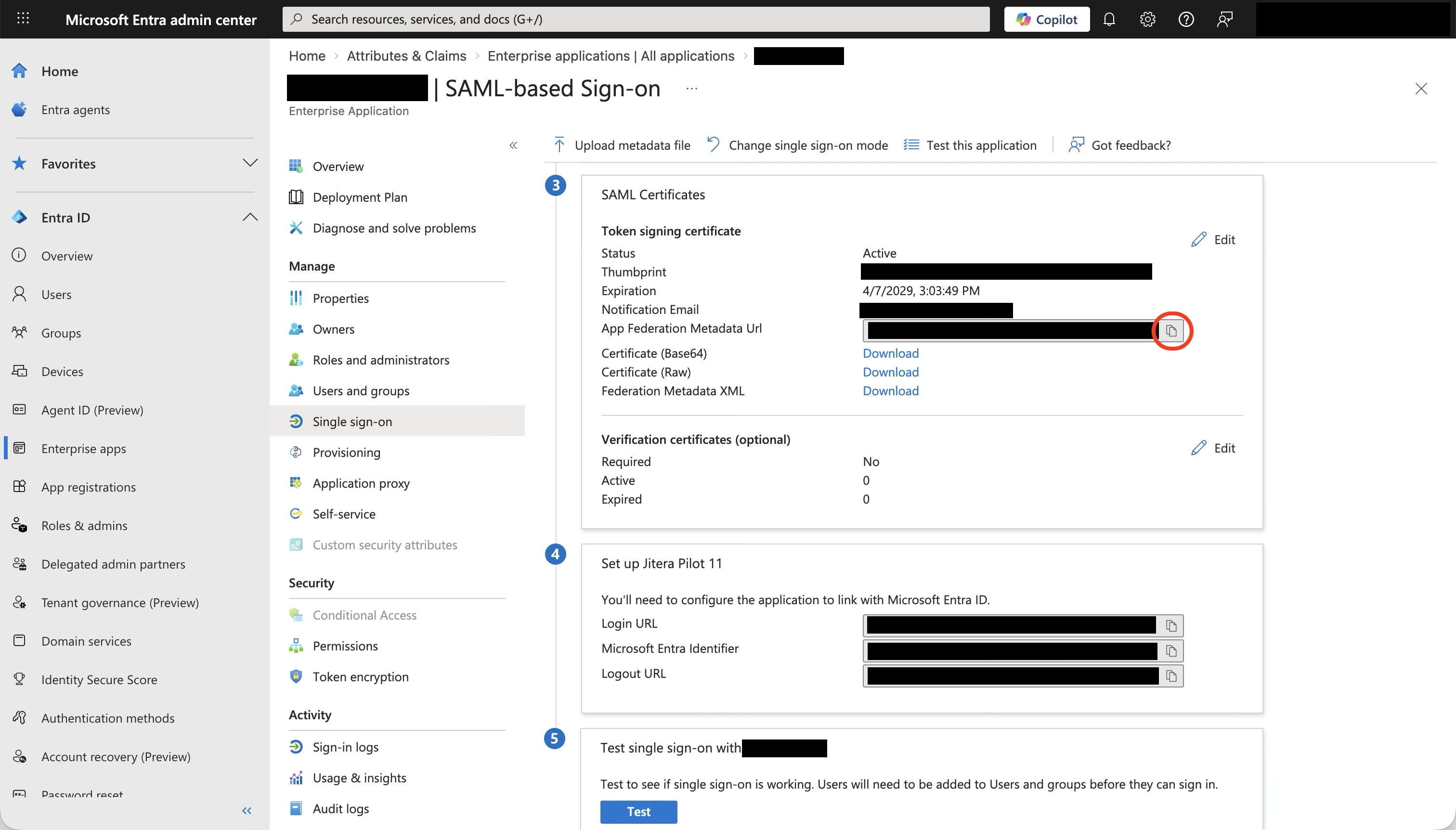

メタデータURLをコピー

同じページのセクション 3 - SAML証明書 までスクロールします。アプリのフェデレーションメタデータURL をコピーします。以下のような形式です。

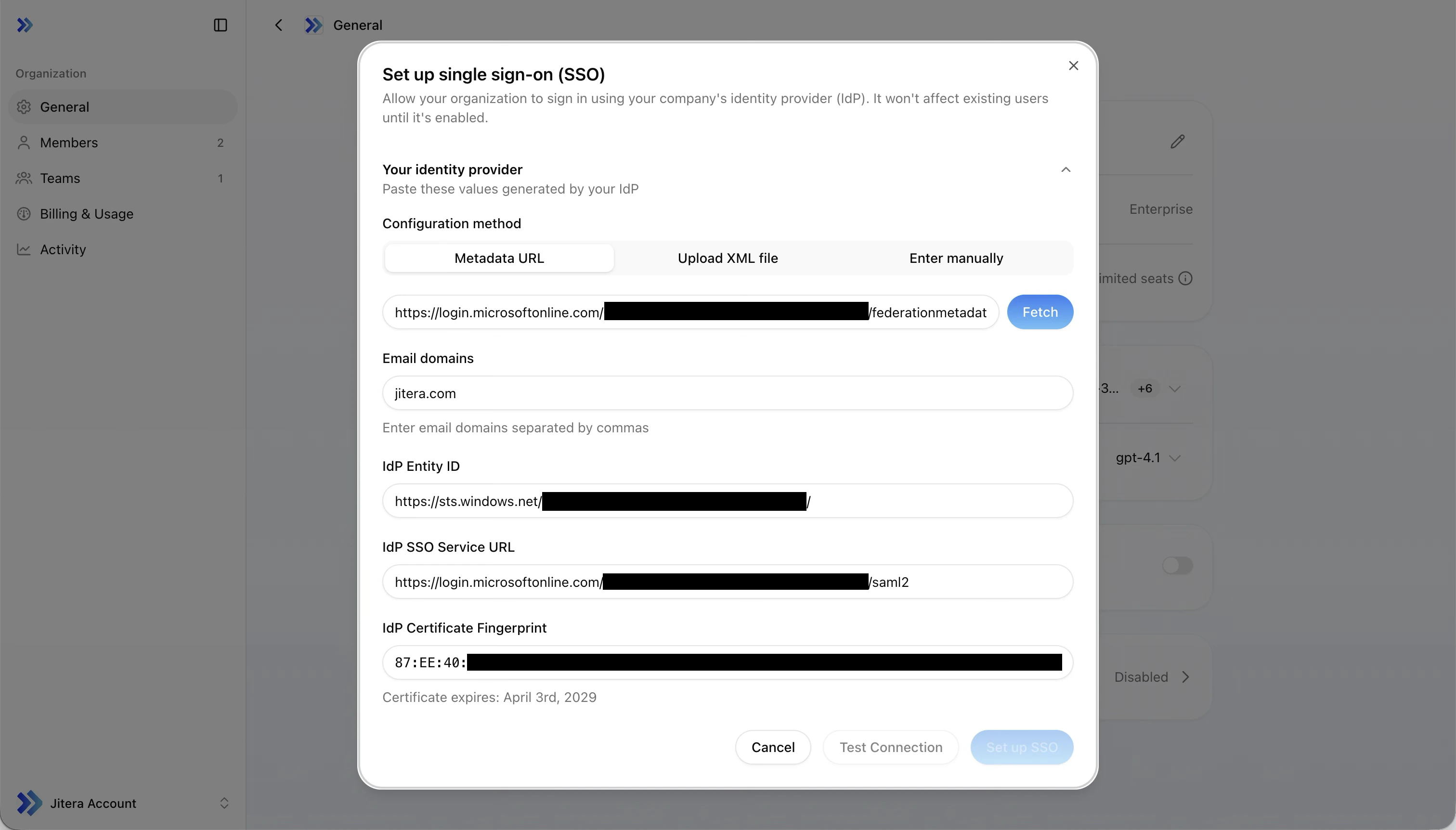

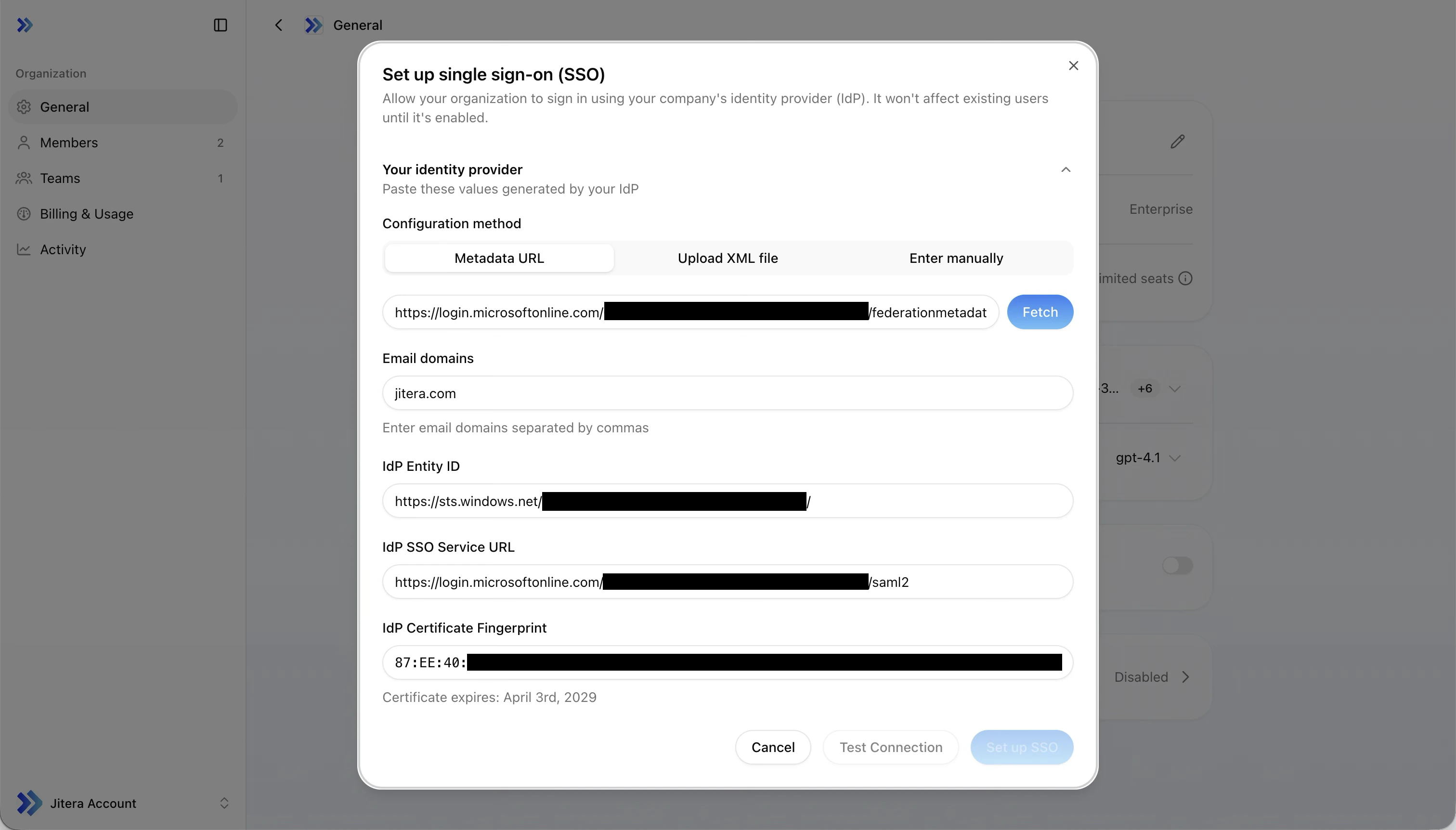

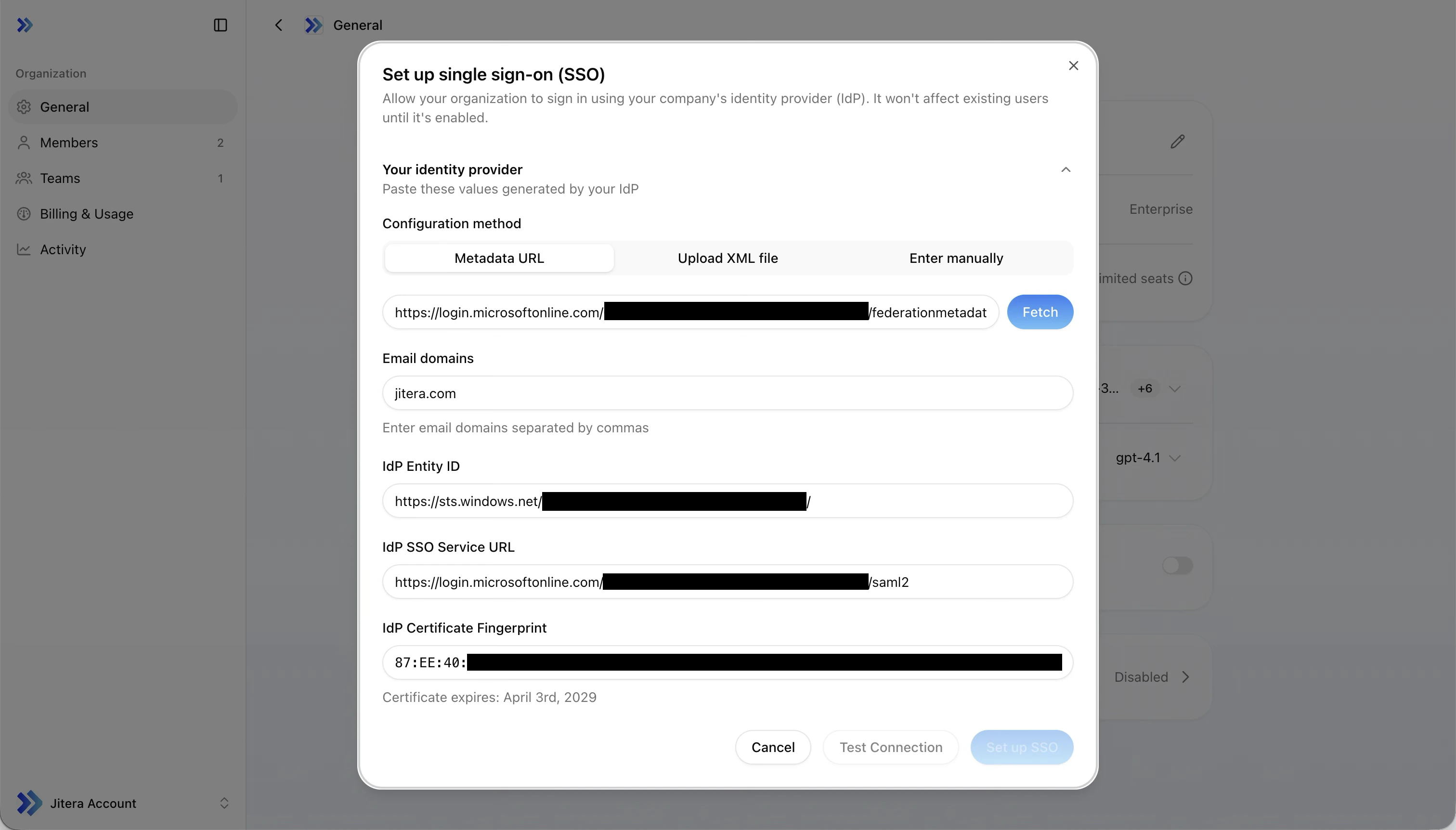

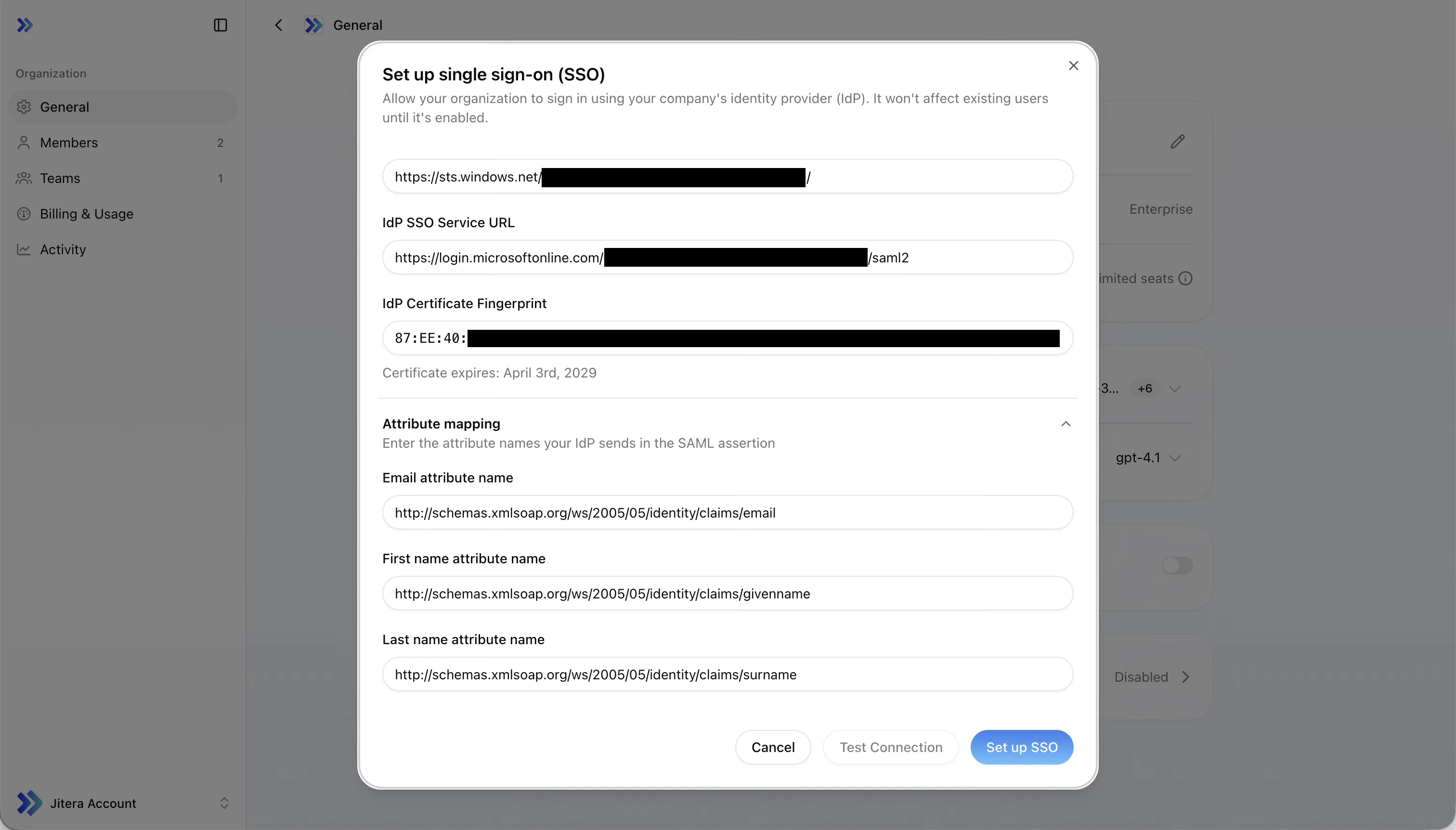

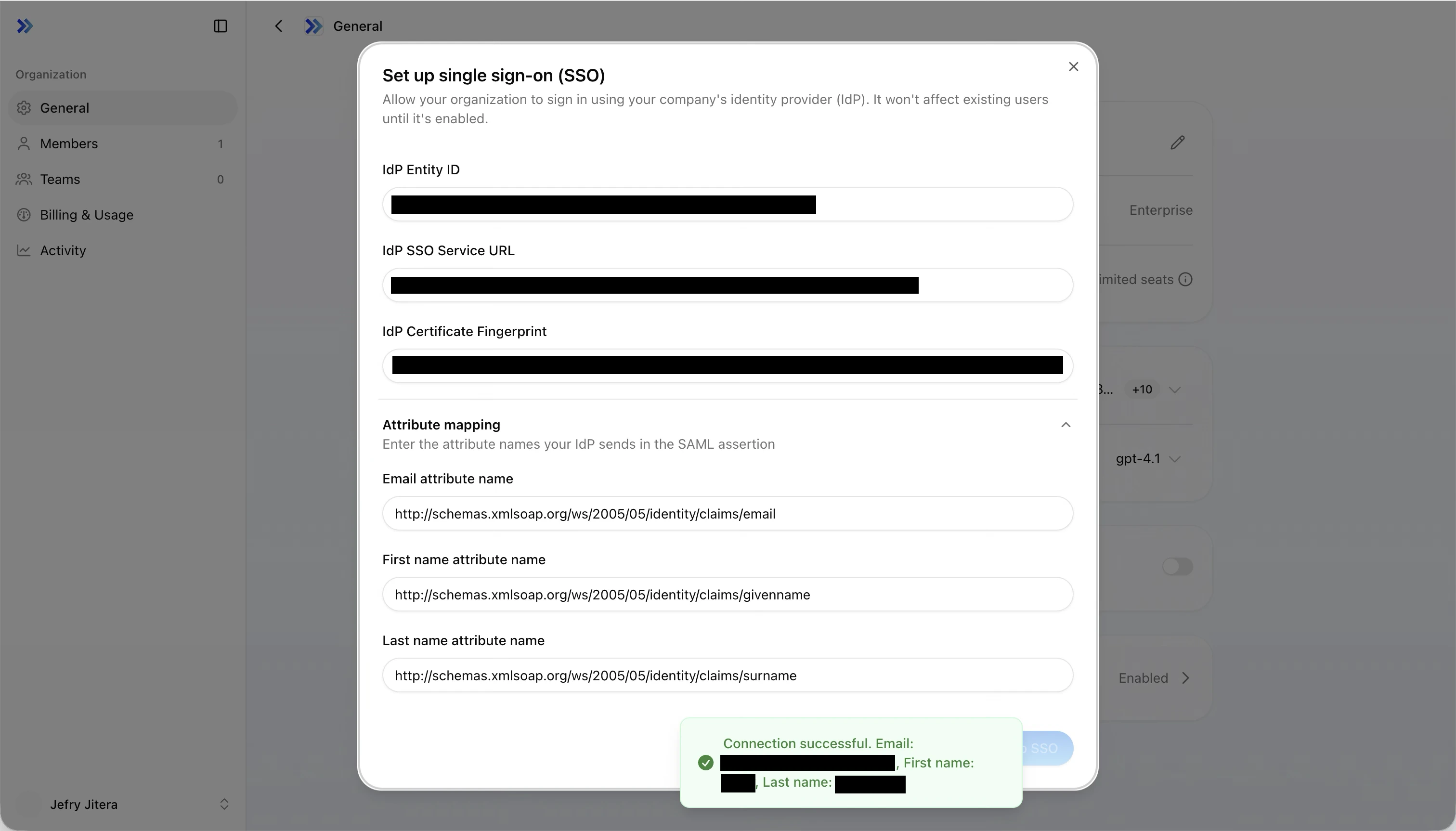

ステップ4: JiteraでSSOを設定

ステップ1で開いたJitera SSOダイアログに戻ります。メタデータURLを貼り付け

メタデータURL タブを選択し、Entra IDからコピーした アプリのフェデレーションメタデータURL を貼り付けて 取得 をクリックします。IdP Entity ID、IdP SSO Service URL、IdP Certificate Fingerprint フィールドが自動入力されます。パースされた証明書の 有効期限 がフィンガープリントの下に表示され、残り 30 日以下で黄色、残り 7 日以下もしくは期限切れで赤に色分け表示されます。

メールドメインを入力

メールドメイン フィールドに、SSO対象のドメインをカンマ区切りで入力します。例:

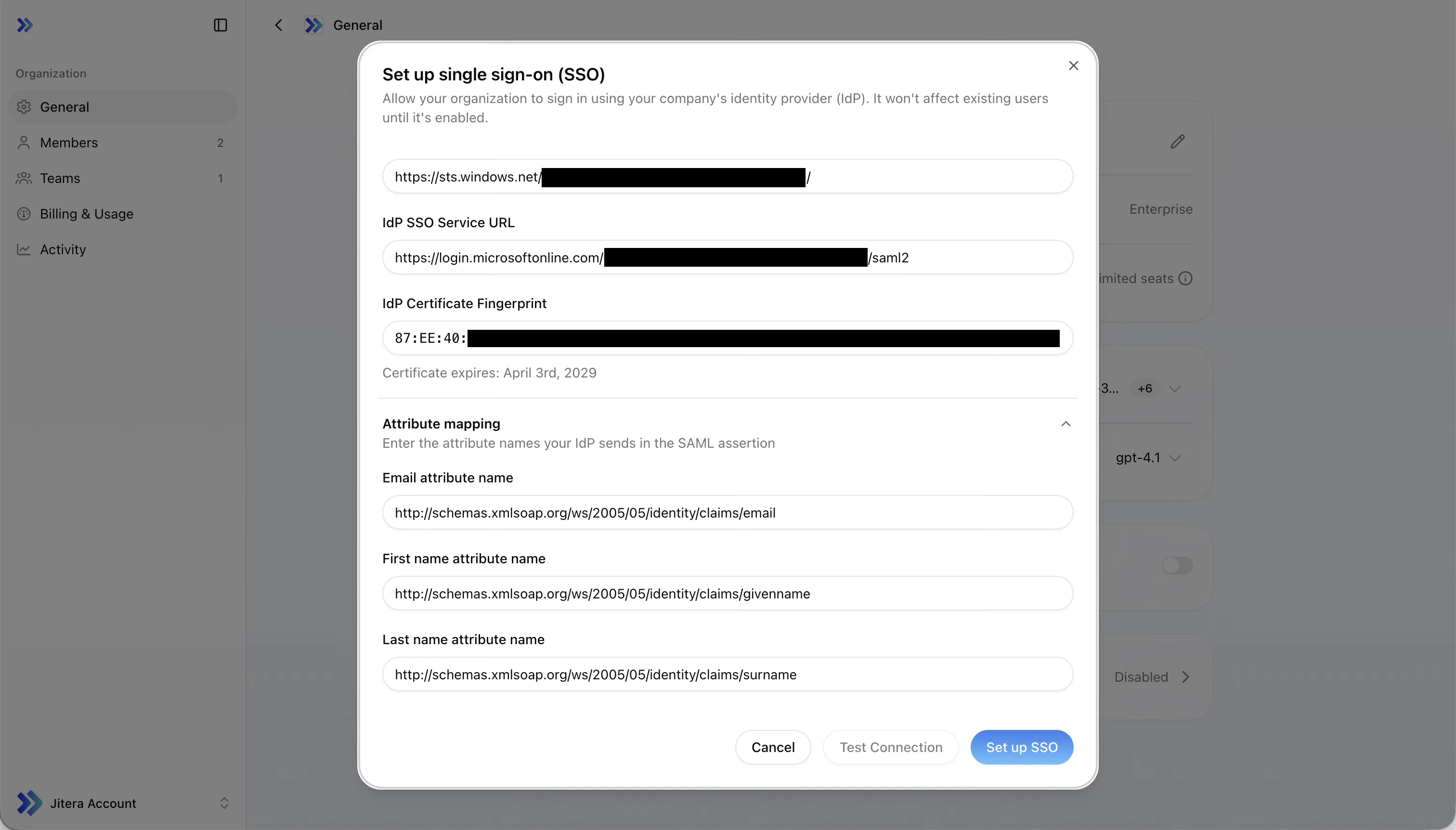

example.com, corp.example.comこれらのドメインのユーザーは、Entra ID経由のサインインが必須になります。属性マッピングを設定

属性名をEntra IDのクレーム名に合わせて更新します。

| Jiteraフィールド | 設定する値 |

|---|---|

| メール属性名 | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/email |

| 名属性名 | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname |

| 姓属性名 | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname |

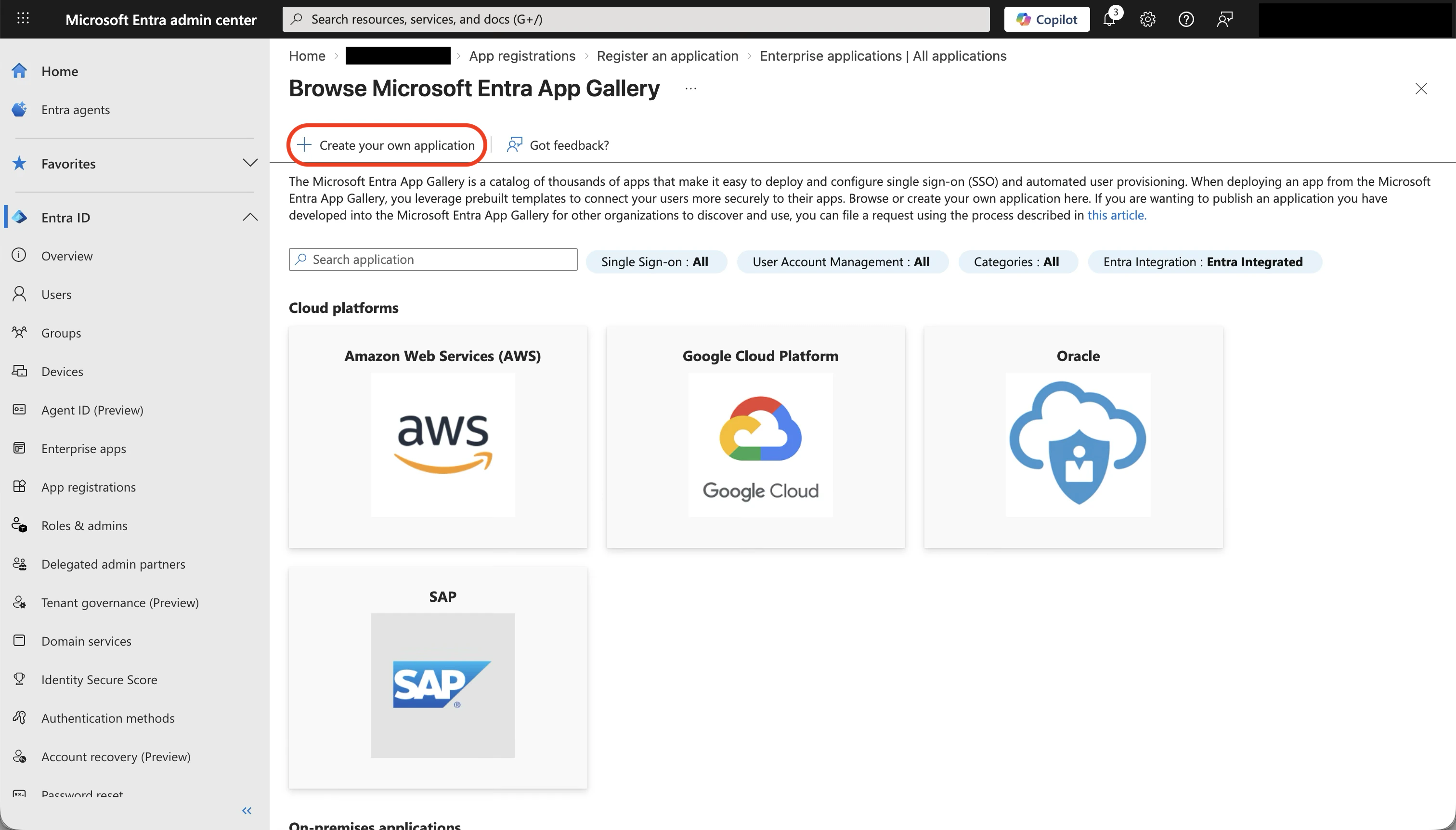

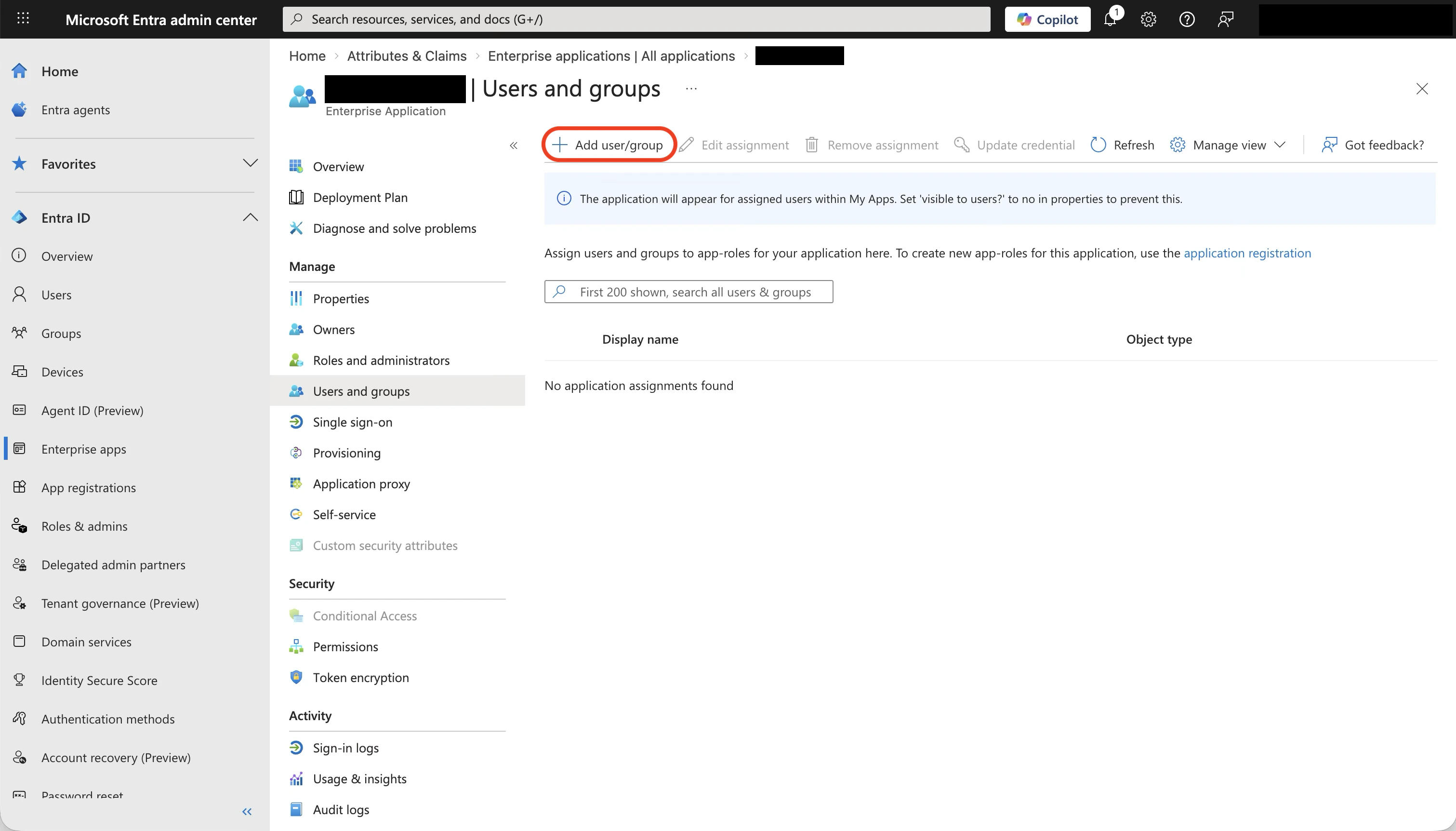

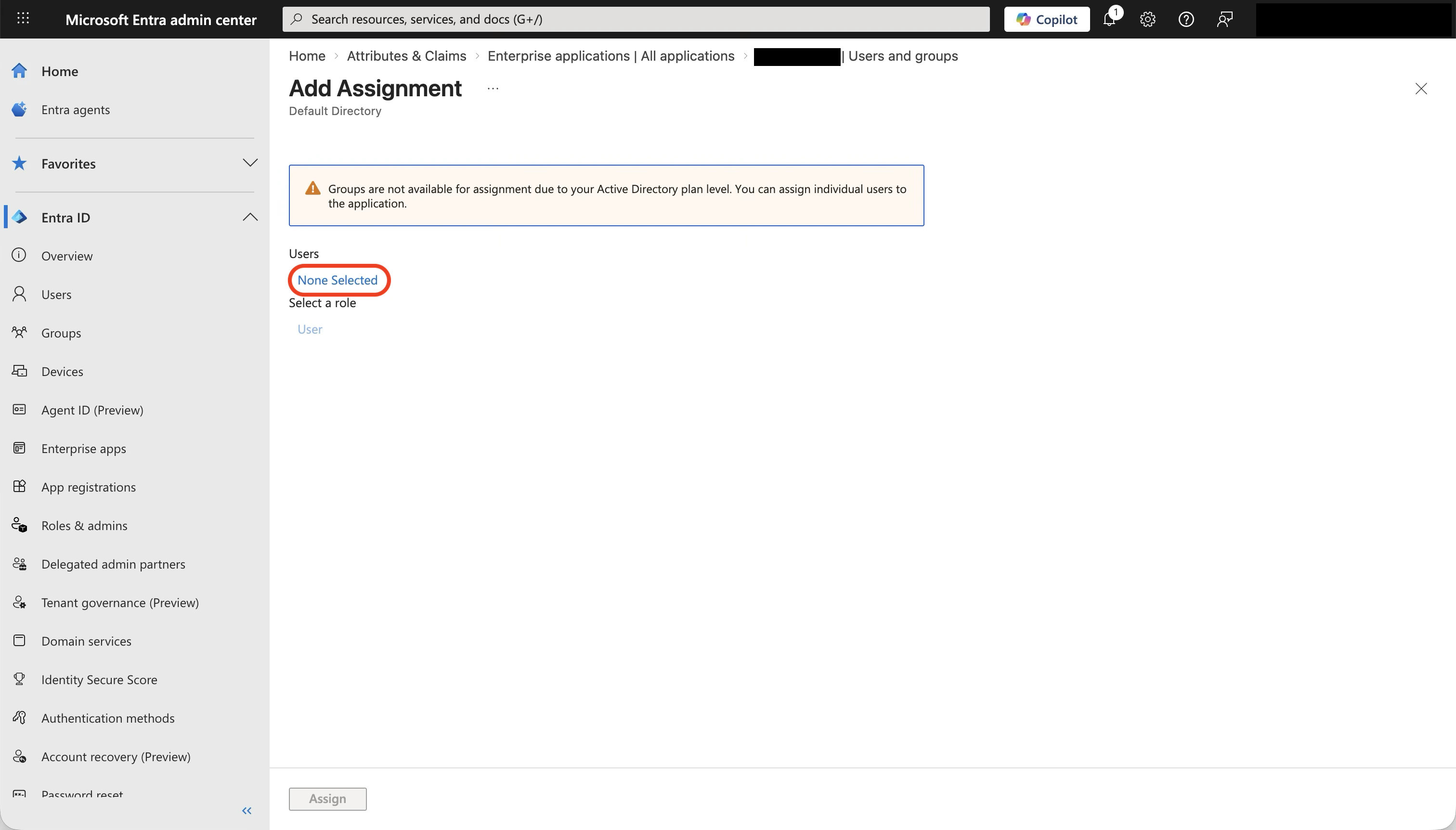

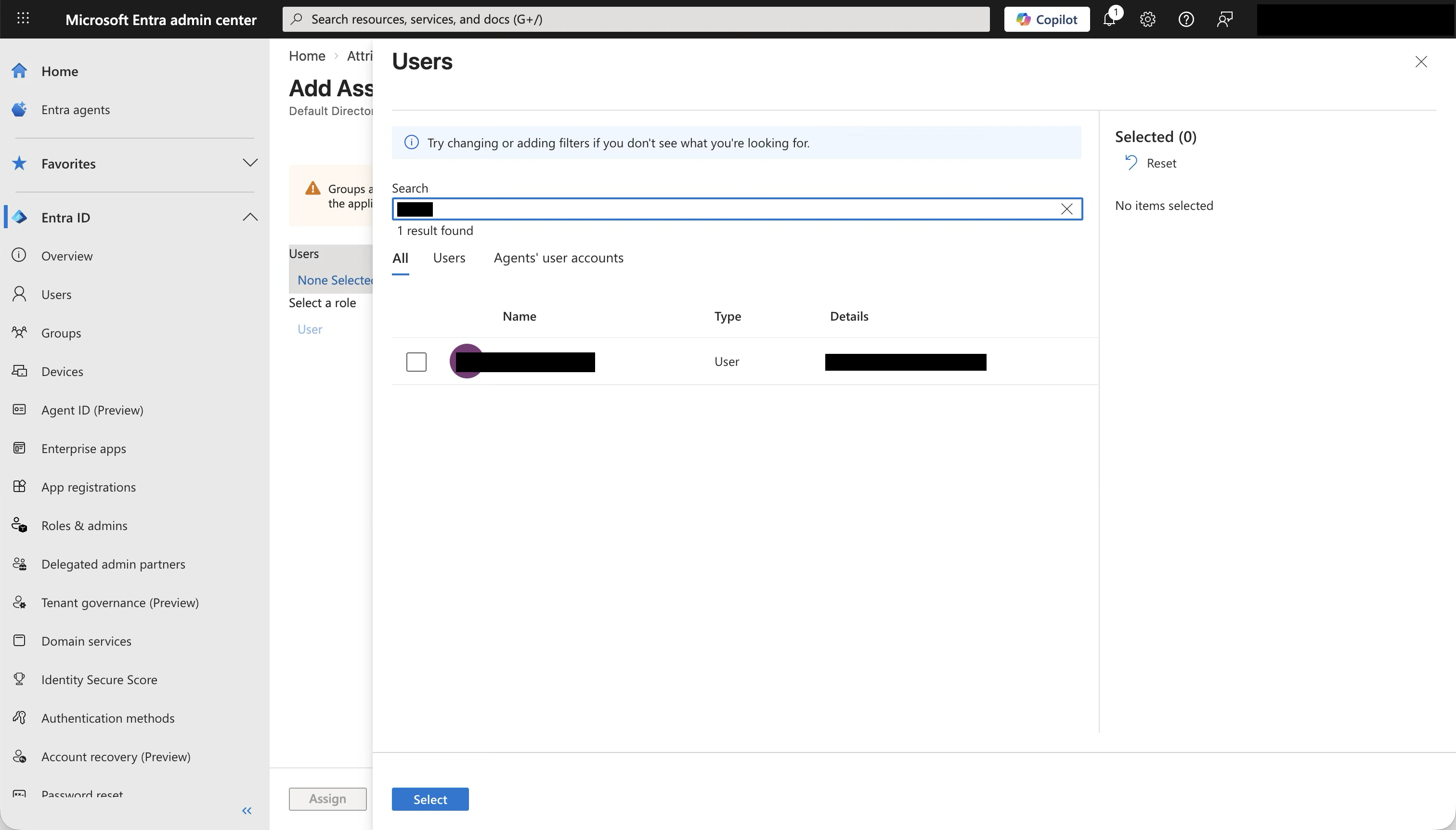

ステップ5: Entra IDでユーザーを割り当て

テストやサインインを行う前に、Entra IDでJiteraアプリケーションにユーザーを割り当てる必要があります。- Entra管理センターで Jitera エンタープライズアプリケーションを開きます

- 左サイドバーの ユーザーとグループ をクリックします

- ユーザーまたはグループの追加 をクリックし、アクセスを許可するユーザーまたはグループを選択します

Entra IDでアプリケーションに割り当てられたユーザーのみが認証できます。サインイン時にエラーが表示される場合は、ユーザーが割り当てられているか確認してください。

ステップ6: 接続をテスト

Jitera SSOダイアログに戻り、接続テスト をクリックします。- 新しいブラウザタブでEntra IDのサインインページが開きます

- アプリケーションに割り当てられたユーザーアカウントでサインインします

- 成功した場合、抽出された メール、名、姓 が通知で表示されます

- 期待する値と一致するか確認してください

トラブルシューティング

Entity IDの不一致

エラー: 「SAMLレスポンスのIdP Entity IDが設定と一致しません。」 Entra IDの 識別子(エンティティID) がJiteraの Issuer の値と一致していません。Entra IDの基本SAML構成を開き、識別子がJiteraのIssuer値と完全に一致しているか確認してください。証明書エラー

エラー: 「設定された証明書でSAMLレスポンスの署名を検証できませんでした。」 Jiteraの証明書フィンガープリントがEntra IDの署名証明書と一致していません。Entra IDが証明書をローテーションした、もしくは証明書が期限切れになった場合に発生することがあります。SSO ダイアログでフィンガープリントの下に表示される 有効期限 を確認し、期限切れ間近もしくは期限切れの場合は、JiteraでメタデータURLを再取得してフィンガープリントを更新してください。ドメインの不一致

エラー: 「SAMLレスポンスのメールドメインが設定されたドメインと一致しません。」 Entra IDから返されたメールのドメイン(例:@contoso.com)がJiteraの メールドメイン フィールドに含まれていません。ドメインをリストに追加して保存し、再度テストしてください。

属性が見つからない

警告: 「SAMLレスポンスで一部の属性が見つかりませんでした。」 Jiteraの属性名がEntra IDの送信するクレーム名と一致していません。Entra IDの 属性とクレーム でクレーム名を確認し、Jiteraの属性マッピングフィールドの値と一致させてください。ユーザーが割り当てられていない

Entra IDのエラーページでアクセス権がないと表示されます。Entra IDでJiteraエンタープライズアプリケーションにユーザーを割り当ててください(ステップ5を参照)。リファレンス: フィールドマッピング一覧

各値がどこから取得され、どこに設定するかの一覧です。| # | 値 | 取得元 | 設定先 |

|---|---|---|---|

| 1 | Issuer(SP Entity ID)例: https://api.jitera.app/saml_sso/{uuid} | Jitera SSOダイアログ | Entra ID > 基本SAML構成 > 識別子 |

| 2 | Assertion Consumer Service URL 例: https://api.jitera.app/users/saml/auth | Jitera SSOダイアログ | Entra ID > 基本SAML構成 > 応答URL |

| 3 | アプリのフェデレーションメタデータURL | Entra ID > SAML証明書 | Jitera SSOダイアログ > メタデータURL |

| 4 | メールドメイン | ドメイン一覧 | Jitera SSOダイアログ > メールドメイン |

| 5 | メールクレーム名 | Entra ID > 属性とクレーム | Jitera SSOダイアログ > メール属性名 |

| 6 | 名クレーム名 | Entra ID > 属性とクレーム | Jitera SSOダイアログ > 名属性名 |

| 7 | 姓クレーム名 | Entra ID > 属性とクレーム | Jitera SSOダイアログ > 姓属性名 |

関連

- 組織設定: SSO設定 - SSO設定の一般リファレンス

- Microsoft: SAMLベースのSSOを構成する - Microsoft Entra ID公式SAMLドキュメント